Si buscas crear app VPS Linux de forma eficiente en 2025, esta guía te mostrará paso a paso cómo desplegar aplicaciones web, APIs o bots en un servidor privado virtual con tecnología KVM, aprovechando recursos dedicados y un rendimiento óptimo gracias a procesadores AMD Ryzen 9 7950X3D y almacenamiento NVMe.

Un VPS Linux ofrece control total sobre tu entorno de desarrollo, permitiéndote instalar librerías, frameworks y servicios sin las limitaciones del hosting compartido. Con la virtualización KVM, cada VPS dispone de recursos garantizados (CPU, RAM DDR5 ECC, ancho de banda 1 Gbps) que no se ven afectados por otros usuarios. En este artículo descubrirás cómo elegir tu distribución Linux, configurar el entorno, instalar dependencias y desplegar tu primera aplicación de forma segura y escalable.

¿Por qué elegir un VPS Linux para crear aplicaciones en 2025?

La virtualización KVM proporciona recursos dedicados que garantizan un rendimiento constante incluso bajo carga sostenida. A diferencia de los contenedores compartidos, cada VPS Linux dispone de su propio kernel, memoria y CPU asignados, lo que elimina el “efecto vecino ruidoso”. Esto es especialmente crítico cuando despliegas aplicaciones que requieren estabilidad 24/7, como APIs REST, paneles de administración o bots de Discord.

Desde Nexus Games ofrecemos VPS Linux con AMD Ryzen 9 7950X3D (16 núcleos / 32 hilos, hasta 5 GHz), ideal para compilar código, ejecutar bases de datos (PostgreSQL, MySQL) y servir aplicaciones Node.js, Python o Go. La RAM DDR5 ECC reduce errores de datos, fundamental en entornos de producción donde la integridad es prioritaria.

Ventajas clave del VPS Linux frente al hosting compartido

- Acceso root completo: instala cualquier paquete, configura firewall (iptables, ufw) y personaliza el kernel si lo necesitas.

- Escalabilidad vertical: aumenta CPU y RAM sin migrar de servidor, mediante el Panel Nexus Games en pocos clics.

- Aislamiento total: tecnología KVM asegura que tus procesos no compitan con otros VPS por recursos compartidos.

- Soporte 24/7: asistencia técnica para resolver incidencias de red, configuración SSH o problemas de rendimiento.

Para aplicaciones que combinan front-end (React, Vue.js) y back-end (Express, FastAPI), el almacenamiento NVMe SSD reduce la latencia de lectura/escritura en un 80 % respecto a discos SATA, acelerando builds de webpack y consultas SQL.

Preparación inicial: elección de distribución y acceso SSH

El primer paso para crear app VPS Linux es seleccionar la distribución. Las más populares en 2025 son:

| Distribución | Ventaja principal | Caso de uso |

| Ubuntu 22.04 LTS | Soporte largo plazo (5 años), repositorios actualizados | Aplicaciones web (Django, Laravel), contenedores Docker |

| Debian 12 Bookworm | Estabilidad máxima, mínimo consumo de recursos | APIs REST, microservicios Go, servidores de bases de datos |

| Rocky Linux 9 | Compatible RHEL, ideal para empresas | Aplicaciones críticas, integración con SELinux |

| Arch Linux | Rolling release, paquetes más recientes | Desarrollo experimental, compilación desde fuentes |

Desde el Panel Nexus Games, despliega tu VPS Linux en menos de 60 segundos: selecciona la distribución, asigna recursos (mínimo 2 GB RAM DDR5 para Node.js, 4 GB para Python + PostgreSQL) y anota la IP pública asignada. Recibirás las credenciales root por correo cifrado.

Configuración segura del acceso SSH

Por defecto, SSH escucha en el puerto 22. Cambiarlo reduce ataques automatizados de fuerza bruta. Conecta desde tu terminal local:

ssh root@TU_IP_VPSUna vez dentro, edita la configuración SSH:

nano /etc/ssh/sshd_configModifica las siguientes líneas:

Port 2222

PermitRootLogin prohibit-password

PasswordAuthentication no

PubkeyAuthentication yesReinicia el servicio SSH:

systemctl restart sshdGenera un par de claves SSH en tu máquina local (si no lo hiciste antes):

ssh-keygen -t ed25519 -C "[email protected]"Copia la clave pública al VPS:

ssh-copy-id -p 2222 root@TU_IP_VPSA partir de ahora solo podrás conectarte usando tu clave privada, bloqueando intentos de login por contraseña. Configura fail2ban para banear IPs que fallen 3 veces en 10 minutos:

apt update && apt install fail2ban -y

systemctl enable fail2ban --nowEdita /etc/fail2ban/jail.local para personalizar el puerto SSH y el tiempo de baneo (por ejemplo, 1 hora en lugar de 10 minutos).

Instalación del entorno de desarrollo: Node.js, Python, Docker

Para crear app VPS Linux necesitas instalar el runtime de tu lenguaje favorito. A continuación cubrimos los tres más demandados en 2025.

Node.js (versión LTS 20.x con NVM)

Node Version Manager permite cambiar de versión sin conflictos. Instálalo ejecutando:

curl -o- https://raw.githubusercontent.com/nvm-sh/nvm/v0.39.5/install.sh | bash

source ~/.bashrc

nvm install --lts

nvm use --lts

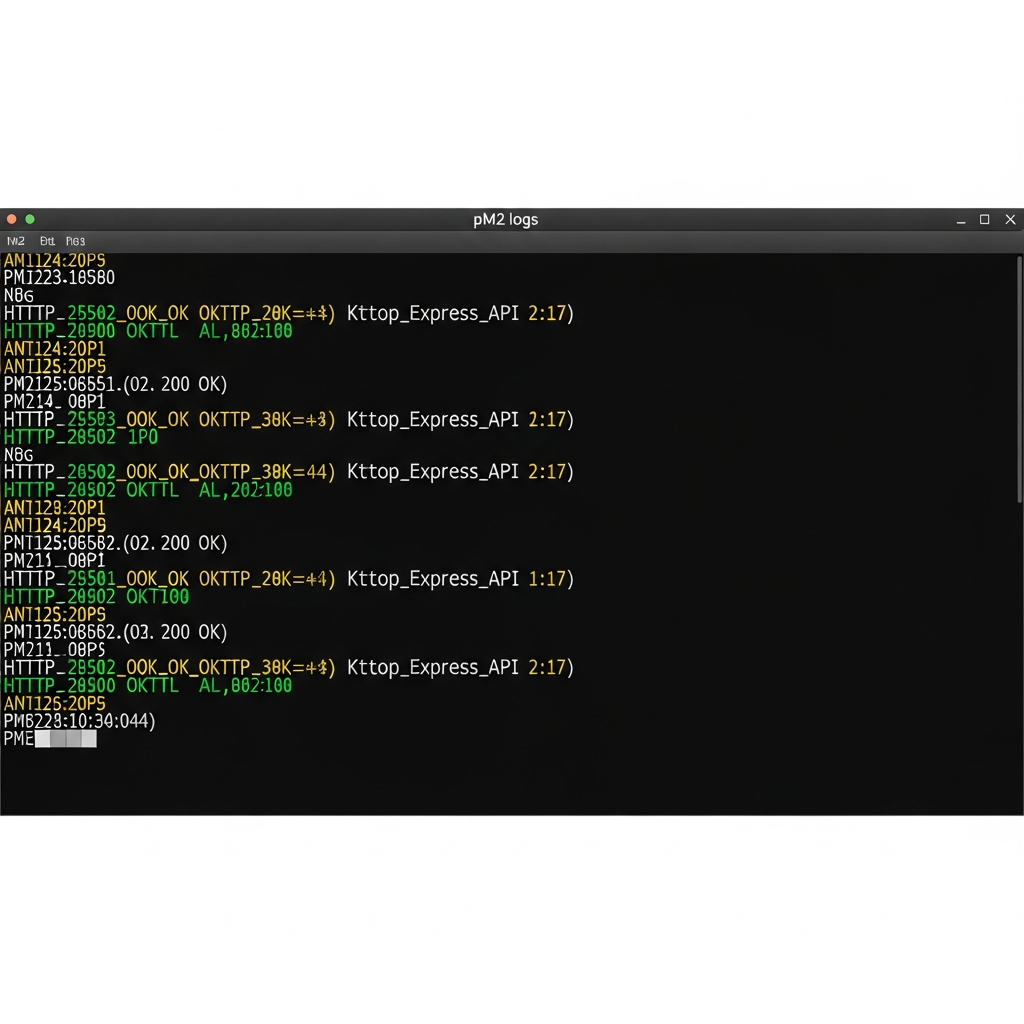

node -v # Verifica que muestre v20.xInstala PM2 para gestionar procesos Node.js en segundo plano:

npm install -g pm2

pm2 startup systemd # Configura autoarranque al reiniciar VPSCrea tu primera app Express:

mkdir ~/mi-app && cd ~/mi-app

npm init -y

npm install express

nano index.jsCopia este código básico:

const express = require('express');

const app = express();

const PORT = 3000;

app.get('/', (req, res) => {

res.json({ message: 'API desplegada en VPS Linux Nexus Games' });

});

app.listen(PORT, () => console.log(`Servidor escuchando en :${PORT}`));Inicia con PM2:

pm2 start index.js --name mi-api

pm2 saveTu aplicación ahora corre permanentemente, reiniciándose automáticamente ante fallos o reinicios del sistema.

Python (versión 3.11 con venv)

Ubuntu 22.04 incluye Python 3.10; para instalar 3.11:

apt install software-properties-common -y

add-apt-repository ppa:deadsnakes/ppa -y

apt update && apt install python3.11 python3.11-venv python3.11-dev -yCrea un entorno virtual para tu proyecto Flask o FastAPI:

mkdir ~/api-python && cd ~/api-python

python3.11 -m venv venv

source venv/bin/activate

pip install fastapi uvicorn[standard]Ejemplo de API REST con FastAPI:

nano main.pyfrom fastapi import FastAPI

app = FastAPI()

@app.get("/")

def read_root():

return {"mensaje": "FastAPI en VPS Linux con AMD Ryzen 9"}

# Ejecuta: uvicorn main:app --host 0.0.0.0 --port 8000Para ejecutar en producción con Gunicorn:

pip install gunicorn

gunicorn -w 4 -k uvicorn.workers.UvicornWorker main:app --bind 0.0.0.0:8000 --daemonDocker y Docker Compose

Docker simplifica el despliegue de aplicaciones con dependencias complejas (Redis, PostgreSQL, Nginx). Instálalo desde los repositorios oficiales:

curl -fsSL https://get.docker.com -o get-docker.sh

sh get-docker.sh

systemctl enable docker --now

docker --versionInstala Docker Compose v2:

apt install docker-compose-plugin -y

docker compose versionEjemplo de docker-compose.yml para una app Node.js + PostgreSQL:

version: '3.9'

services:

app:

image: node:20-alpine

working_dir: /app

volumes:

- ./:/app

command: sh -c "npm install && npm start"

ports:

- "3000:3000"

depends_on:

- db

db:

image: postgres:15-alpine

environment:

POSTGRES_USER: usuario

POSTGRES_PASSWORD: clave_segura

POSTGRES_DB: mi_base_datos

volumes:

- pgdata:/var/lib/postgresql/data

volumes:

pgdata:Inicia los contenedores:

docker compose up -dVerifica que ambos servicios corren:

docker compose psConfiguración de Nginx como proxy inverso y certificados SSL

Para exponer tu aplicación al mundo de forma segura, configura Nginx como proxy inverso y obtén un certificado SSL gratuito con Let’s Encrypt.

Instalación y configuración básica de Nginx

apt install nginx -y

systemctl enable nginx --nowCrea un bloque de servidor (server block) para tu dominio:

nano /etc/nginx/sites-available/mi-app.confserver {

listen 80;

server_name tu-dominio.com www.tu-dominio.com;

location / {

proxy_pass http://127.0.0.1:3000;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection 'upgrade';

proxy_set_header Host $host;

proxy_cache_bypass $http_upgrade;

}

}Activa el sitio y verifica la sintaxis:

ln -s /etc/nginx/sites-available/mi-app.conf /etc/nginx/sites-enabled/

nginx -t

systemctl reload nginxCertificado SSL gratuito con Certbot

Instala Certbot y el plugin de Nginx:

apt install certbot python3-certbot-nginx -y

certbot --nginx -d tu-dominio.com -d www.tu-dominio.comCertbot modificará automáticamente tu configuración de Nginx para redirigir HTTP → HTTPS y configurar los certificados. Renueva automáticamente los certificados 30 días antes de expirar gracias a un cronjob instalado por defecto. Verifica la renovación simulada:

certbot renew --dry-runTu aplicación ahora responde en https://tu-dominio.com con un certificado válido reconocido por todos los navegadores modernos.

Optimización de Nginx para alto tráfico

Edita /etc/nginx/nginx.conf y ajusta estos parámetros dentro del bloque http:

worker_processes auto;

worker_connections 2048;

keepalive_timeout 30;

client_max_body_size 10M;

gzip on;

gzip_types text/css application/javascript application/json;Reinicia Nginx tras los cambios:

systemctl restart nginxCon gzip activado, las respuestas JSON y CSS se comprimen hasta un 70 %, reduciendo el tiempo de carga en conexiones lentas.

Monitorización, backups automáticos y mejores prácticas de seguridad

Una vez tu aplicación está en producción, implementa monitorización proactiva y copias de seguridad periódicas para prevenir pérdida de datos.

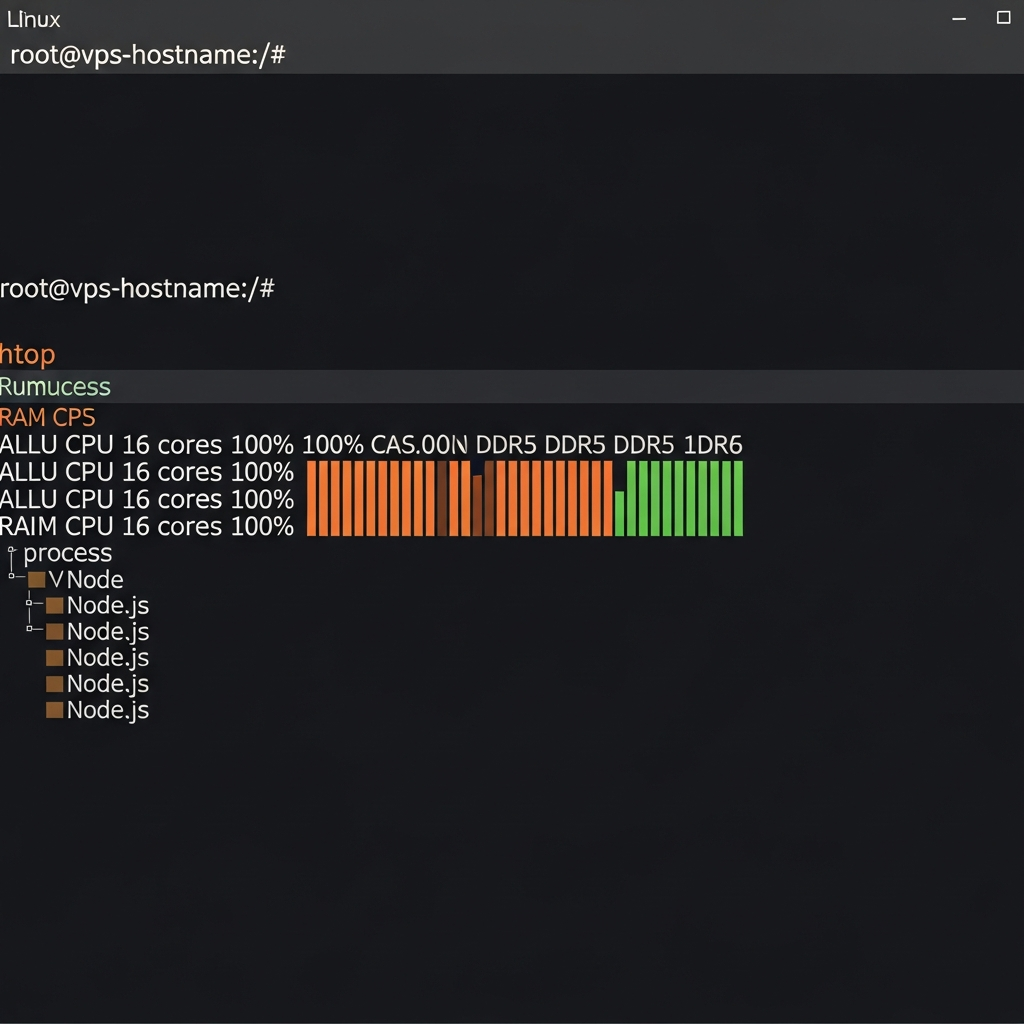

Monitorización con htop, nload y Netdata

Instala herramientas básicas de monitoreo:

apt install htop nload iotop -yPara una solución visual en tiempo real, instala Netdata:

bash <(curl -Ss https://my-netdata.io/kickstart.sh)Netdata se ejecuta en http://TU_IP_VPS:19999 y muestra gráficos interactivos de CPU, RAM, red, I/O de disco y procesos. Configura alertas por correo cuando la RAM supere el 90 % editando /etc/netdata/health.d/.

Backups automáticos con rsync y cron

Crea un script de backup diario que sincronice tu directorio de aplicaciones a un volumen externo o bucket S3 compatible:

nano /root/backup.sh#!/bin/bash

DATE=$(date +%Y%m%d)

rsync -avz --delete /root/mi-app /ruta/backup/mi-app-$DATE

find /ruta/backup -type d -mtime +7 -exec rm -rf {} +Hazlo ejecutable y añade al crontab para ejecución diaria a las 3 AM:

chmod +x /root/backup.sh

crontab -e

# Añade esta línea:

0 3 * * * /root/backup.sh >> /var/log/backup.log 2>&1Desde el Panel Nexus Games también puedes programar snapshots del VPS completo, permitiendo restaurar el estado exacto del sistema en caso de fallo crítico.

Firewall UFW y protección DDoS

Configura un firewall básico permitiendo solo puertos necesarios:

ufw default deny incoming

ufw default allow outgoing

ufw allow 2222/tcp # SSH personalizado

ufw allow 80/tcp # HTTP

ufw allow 443/tcp # HTTPS

ufw enableTodos los VPS de Nexus Games incluyen protección Anti-DDoS a nivel de red que mitiga ataques volumétricos (SYN flood, UDP amplification) antes de que alcancen tu servidor, manteniendo la disponibilidad incluso bajo ataques de 100+ Gbps.

Actualizaciones automáticas de seguridad

Instala unattended-upgrades para aplicar parches críticos sin intervención manual:

apt install unattended-upgrades -y

dpkg-reconfigure --priority=low unattended-upgradesEdita /etc/apt/apt.conf.d/50unattended-upgrades para habilitar reinicios automáticos a las 4 AM si el kernel se actualiza:

Unattended-Upgrade::Automatic-Reboot "true";

Unattended-Upgrade::Automatic-Reboot-Time "04:00";Esto garantiza que vulnerabilidades como las CVE críticas en OpenSSL o el kernel se parcheen en menos de 24 horas desde su publicación.

Integración con bases de datos (PostgreSQL, MySQL, Redis)

Para aplicaciones con estado persistente, instala PostgreSQL 15:

apt install postgresql postgresql-contrib -y

systemctl enable postgresql --nowCrea un usuario y base de datos:

sudo -u postgres psql

CREATE DATABASE mi_app_db;

CREATE USER mi_usuario WITH ENCRYPTED PASSWORD 'clave_segura';

GRANT ALL PRIVILEGES ON DATABASE mi_app_db TO mi_usuario;

\qConéctate desde tu aplicación Node.js usando el paquete pg:

npm install pg

const { Pool } = require('pg');

const pool = new Pool({

user: 'mi_usuario',

host: 'localhost',

database: 'mi_app_db',

password: 'clave_segura',

port: 5432,

});

pool.query('SELECT NOW()', (err, res) => {

console.log(err, res.rows);

pool.end();

});Para cachear consultas frecuentes, instala Redis:

apt install redis-server -y

systemctl enable redis-server --now

redis-cli ping # Debe responder PONGConfigura Redis como caché LRU editando /etc/redis/redis.conf:

maxmemory 256mb

maxmemory-policy allkeys-lruReinicia Redis tras los cambios:

systemctl restart redis-serverDesplegar y crear app VPS Linux en 2025 es un proceso accesible y escalable gracias a la virtualización KVM, procesadores AMD Ryzen 9 7950X3D y almacenamiento NVMe. Siguiendo esta guía habrás configurado un entorno seguro con SSH reforzado, certificados SSL, proxy inverso Nginx, backups automáticos y monitorización en tiempo real. La flexibilidad de un VPS dedicado te permite crecer sin límites, instalando cualquier framework o base de datos que tu proyecto requiera.

Para obtener más información sobre configuraciones avanzadas de Linux, consulta la documentación oficial de ArchWiki, reconocida por su profundidad técnica y mantenimiento activo por la comunidad.

FAQ

¿Cuánta RAM DDR5 necesito para crear app VPS Linux con Node.js y PostgreSQL?

Mínimo 4 GB de RAM DDR5 para ejecutar Node.js (PM2), PostgreSQL y Nginx simultáneamente sin swap. Si esperas más de 500 usuarios concurrentes, considera 8 GB para evitar cuellos de botella. Los VPS de Nexus Games con tecnología KVM garantizan que esos 4 GB sean exclusivos, sin compartirse con otros usuarios.

¿Puedo cambiar de Ubuntu a Debian sin perder mis datos al crear app VPS Linux?

Sí, desde el Panel Nexus Games puedes crear un snapshot completo del VPS antes de reinstalar el sistema operativo. Tras instalar Debian, restaura tus archivos desde el snapshot o utiliza rsync para migrar selectivamente directorios como /root/mi-app y bases de datos exportadas con pg_dump.

¿Cómo escalo verticalmente mi VPS Linux si mi aplicación crece?

Desde el Panel Nexus Games, accede a la sección de tu VPS y selecciona “Upgrade de recursos”. Puedes aumentar núcleos CPU, RAM DDR5 (hasta 128 GB) y almacenamiento NVMe en caliente, sin migración de servidor ni tiempo de inactividad superior a 30 segundos. Los cambios se reflejan inmediatamente en htop.